Ein ganz normaler Tag beginnt!

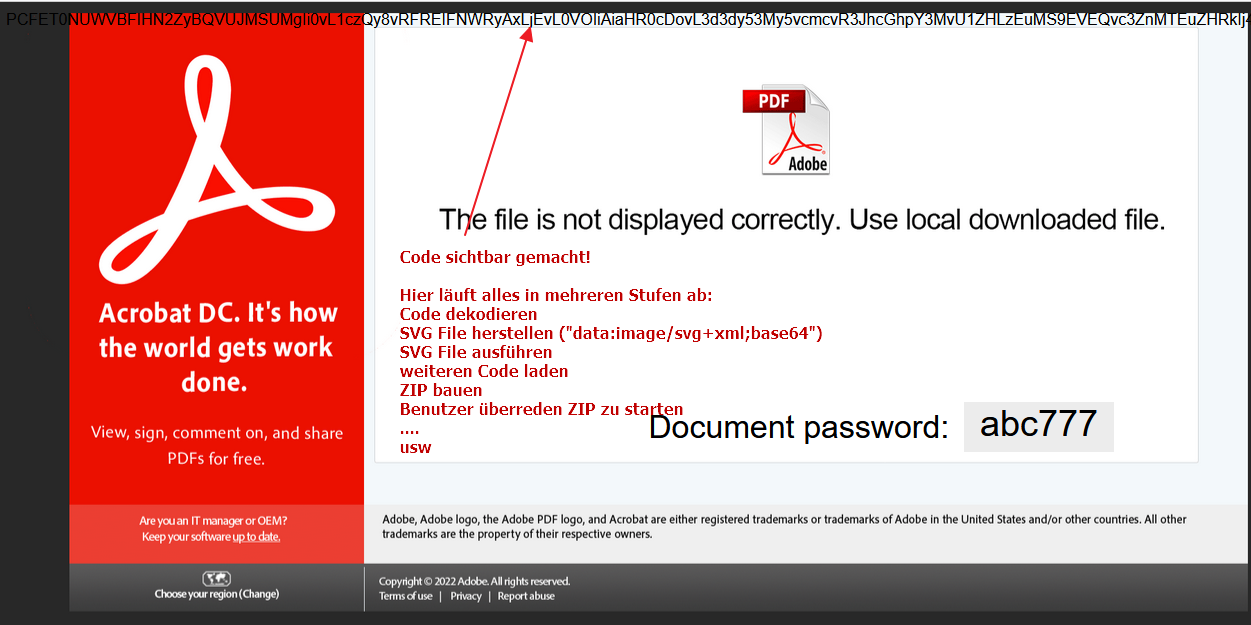

Ein Betrieb, welcher zur Sanierung und Reparatur seiner Objekte an Angeboten und Ausschreibungen beteiligt ist, erhielt auf eine beteiligte Ausschreibung eine E-Mail mit plausiblem Inhalt zur Ausschreibung, die aber irgendwie für den Bearbeiter ungewöhnlich erschien.

Weiterlesen: Eine E-Mail im Rahmen von Ausschreibungen und Angebot

Eine Landkreisverwaltung ist an vielen Prozessen beteiligt, die ohne IT nicht mehr funktionieren.

Weiterlesen: Cyberkrimi – wie ein Hackerangriff zu einem Katastrophenfall wurde

So wie es für die unterschiedlichen Risiken Sachversicherungen gibt, gibt es auch Versicherungen, die vor finanziellen Folgen im sogenannten Cyberraum bzw. bei Cyberkriminalität, wie z.B. bei Schäden durch einen Verschlüsselungs-Trojaner (Ransomware) einspringen.

Ob eine Cyberversicherung für jeden sinnvoll ist, kann pauschal nicht beantwortet werden.

Weiterlesen: Datenschutz-Organisation wichtig bei Cyberversicherung

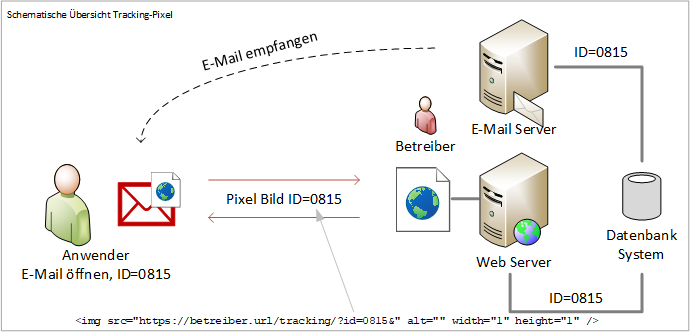

In Zeiten wo es sich überwiegend um Website-Cookies und Consent-Banner dreht, ist die Sensibilisierung auf diese Art des Tracking mit Hilfe eines Tracking-Pixels in den Hintergrund geraten. Wobei es sich hier um eine gängige Praxis zur Nachverfolgung von E-Mail-Nachrichten handelt.

BSI-CS 037: Cyber-Angriffe und Cyber-Sicherheit werden derzeit intensiv in der Öffentlichkeit diskutiert. Für Hersteller, Dienstleister und Anwender von Informationstechnik stellen sich in diesem Zusammenhang viele Fragen, insbesondere hinsichtlich der Betroffenheit des eigenen Verantwortungsbereichs.

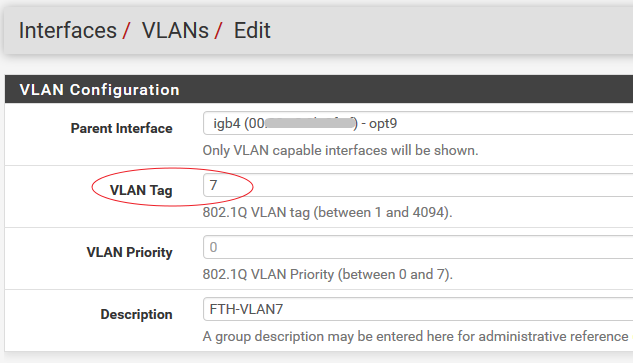

An einen Telekom Business Glasfaseranschluss (FTTH) soll die pfSense direkt per PPPoE an einen FTTH Anschluss (Business) angeschlossen werden.

Zuvor ist eine Fritzbox angeschlossen. Die Konfiguration ist recht einfach: Provider auswählen, Benutzerdaten eintragen und fertig.

Weiterlesen: pfSense PPPoE an FTTH Modem - Glasfaseranschluss